Utilizando o Bettercap

A ferramenta Bettercap é um avanço ao tão conhecido Ettercap

esta ferramenta permite identificarmos anomalias no tráfedo de rede interno, permitindo identificar se há ataques de negação man in the middle etc.

Para instalar o Bettercap no MacOS você precisará do Brew

brew install bettercapSe estiver em algum distro Linux acesse o site do projeto:

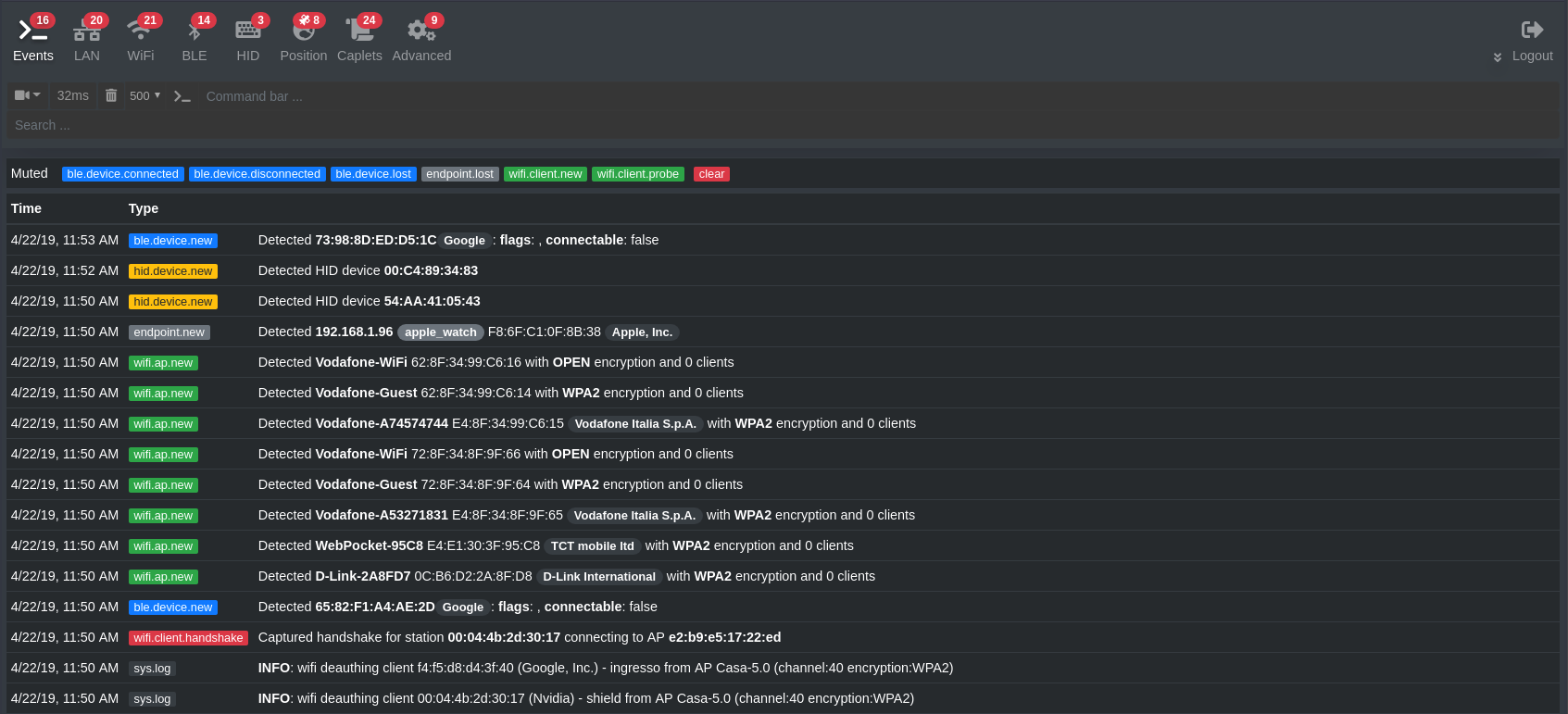

Conhecendo o Bettercap

Depois de instado ele pode ser aberto utilizando o comando

sudo bettercap- Iniciando no Bettercap

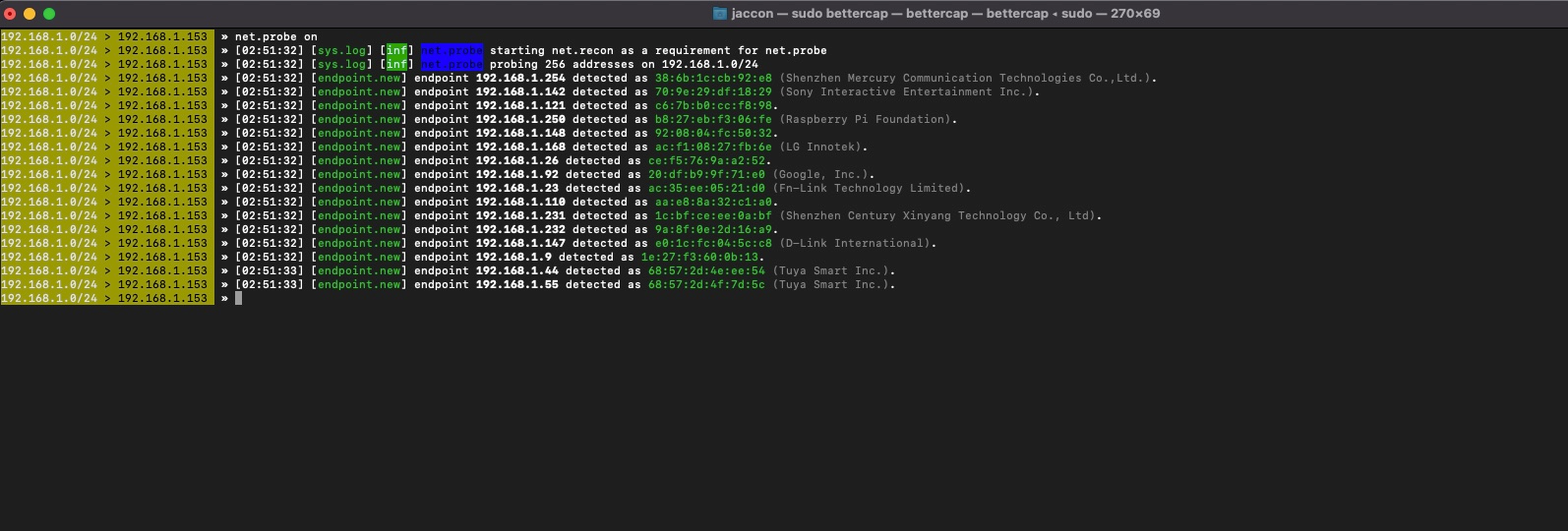

Para iniciar o diagnóstico da rede é possível executar o comando probe que permite analisar em tempo real todo o tráfego da rede. Para chamar o comando execute dentro do Bettercap a seguinte query

net.probe on

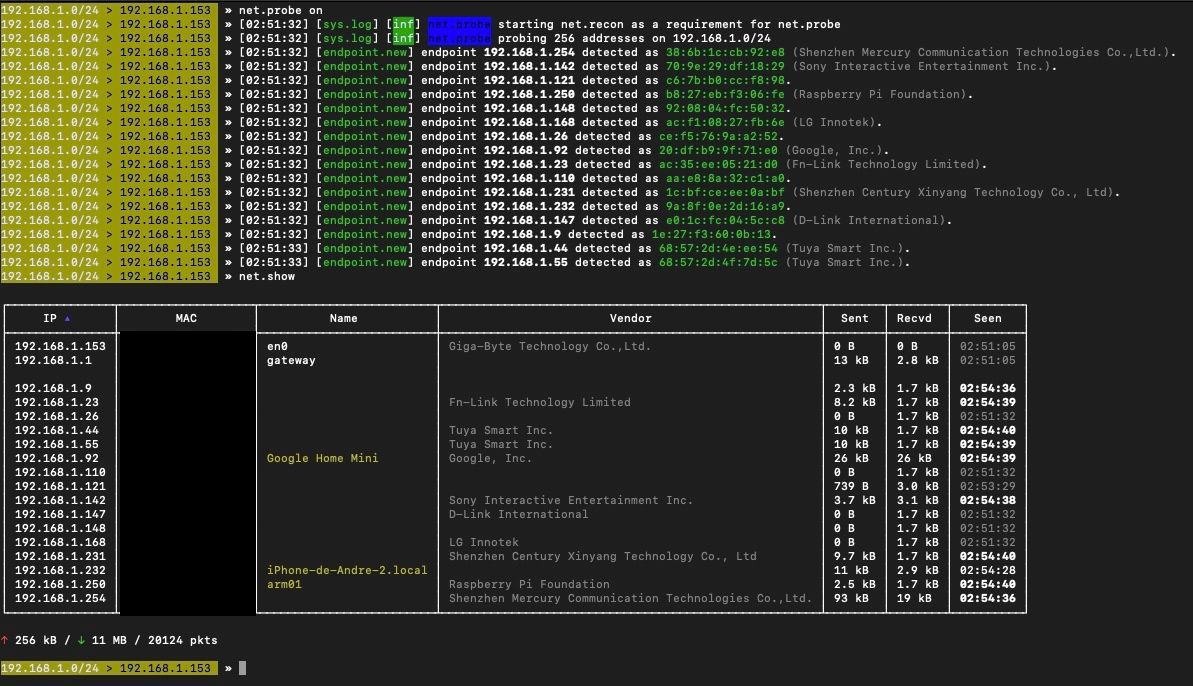

Com o comando show nós conseguimos exibir os dados das máquinas identificadas no probe:

net.showExemplo de detecção

Como identificar anomalias em um determinado device da rede ?

Com o Bettercap é possível identificar isoladamente as anomalias de um determinado device na rede através do comando targets:

set arp.spoof.targets ip-do-alvo-para-analisar

arp.spoof on

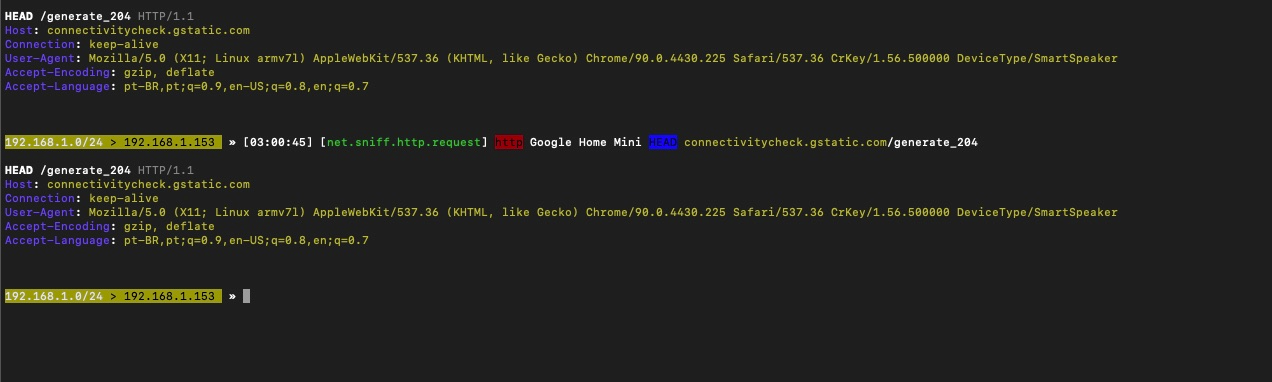

net.sniff onNa segunda linha estamos ativando o spoof da interface de rede. Já no screenshot abaixo podemos identificar algo curioso. O meu Google Nest Mini podemos ver que manda eventos de tempos em tempos para o Google para identificar a conectividade, se podemos dizer que é só isto mesmo rs.

Um outro ponto curioso é que mesmo com o device inativo, ele fica gerando várias queries apontando para o Google como podemos ver na imagem abaixo: