Se você usa Claude Code para desenvolvimento, pode transformar o modelo em um auditor automático de segurança criando uma Skill personalizada.

Neste artigo você vai aprender:

-

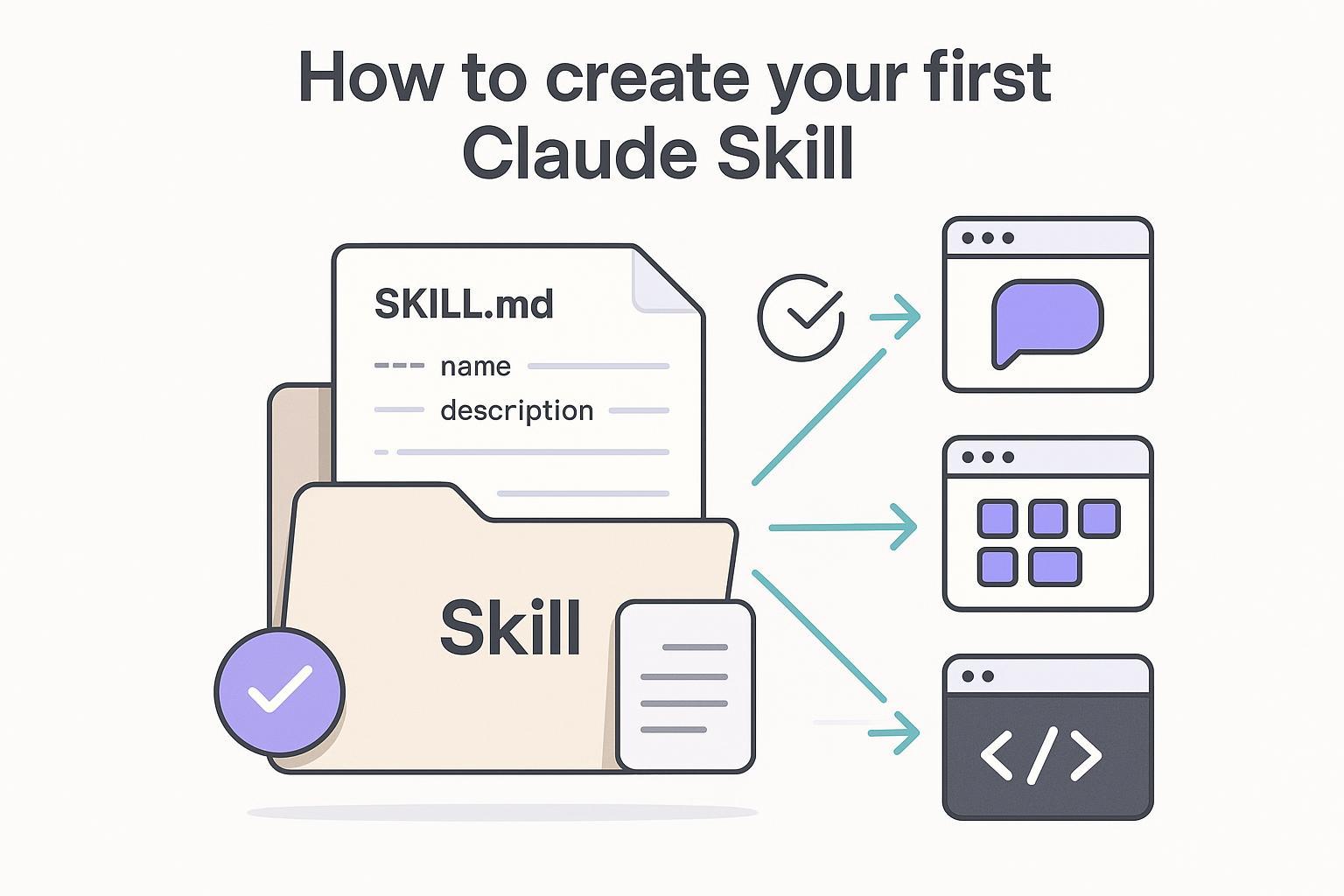

O que é uma Skill

-

Onde criar dentro do projeto

-

Como estruturar corretamente

-

Como usar no dia a dia

-

Como evoluir para um padrão enterprise

O que é uma Skill no Claude Code

Uma Skill é um comando customizado salvo dentro do seu projeto.

Ela funciona como uma instrução estruturada reutilizável.

Ao invés de repetir sempre:

“Revise este código com foco em segurança, classifique por severidade, sugira patch…”

Você cria um comando chamado:

E ele sempre executa o mesmo padrão de auditoria.

Isso padroniza revisão, melhora governança e reduz erro humano.

Onde Criar a Skill

Na raiz do seu projeto, crie a seguinte estrutura:

Estrutura final:

O Claude Code reconhece automaticamente qualquer arquivo dentro de .claude/commands como um comando executável.

O nome do arquivo define o nome do comando.

Arquivo:

Comando disponível:

Criando a Skill de Segurança

Abra o arquivo:

Insira o conteúdo abaixo:

Salve o arquivo.

A Skill está pronta.

Como Usar

Agora você pode chamar no Claude Code:

Analisar um arquivo:

Analisar um trecho colado:

Analisar um diff:

O modelo seguirá exatamente o padrão definido na Skill.

Por Que Isso É Importante

A maioria das revisões de segurança falha porque:

-

Não há padrão

-

Cada dev revisa de um jeito

-

Falta classificação por severidade

-

Não há patch sugerido

-

Não há prevenção estruturada

Com a Skill:

-

A revisão é consistente

-

A severidade é padronizada

-

A correção vem pronta

-

A prevenção é sugerida

-

Você cria governança técnica

Isso transforma o Claude de gerador de código para ferramenta de AppSec assistida.

Evoluindo Para Nível Enterprise

Você pode evoluir essa Skill para:

-

Alinhar com OWASP ASVS

-

Incluir validação LGPD

-

Bloquear leitura de arquivos sensíveis via hook

-

Integrar política interna de segurança

-

Criar versão específica por stack (Node, PHP, Python, Salesforce)

Você também pode criar múltiplas Skills:

Cada uma especializada na stack.

André Jaccon

André Jaccon